CISO

情報漏えい時に発生するコストに関する調査2020年版を公開

2020-08-25

カテゴリー CISO | X-Force | インシデント・レスポンス | クラウド・セキュリティー | セキュリティー・インテリジェンス | ヘルスケア

記事をシェアする:

不確実性と変化の世界では、毎年一貫していることがあるのは安心感につながります。今年で15年目を迎えた「情報漏えい時に発生するコストに関する調査(Cost of a Data Breach Report)」は、Ponemon Institute が調査を行い、IBM Security が発行しているもので、セキュリティー・インシデントが組織に与える金銭的な影響を詳細に把握し、過去のデータからもデータ漏えいの原因と結果の傾向を明らかにしています。

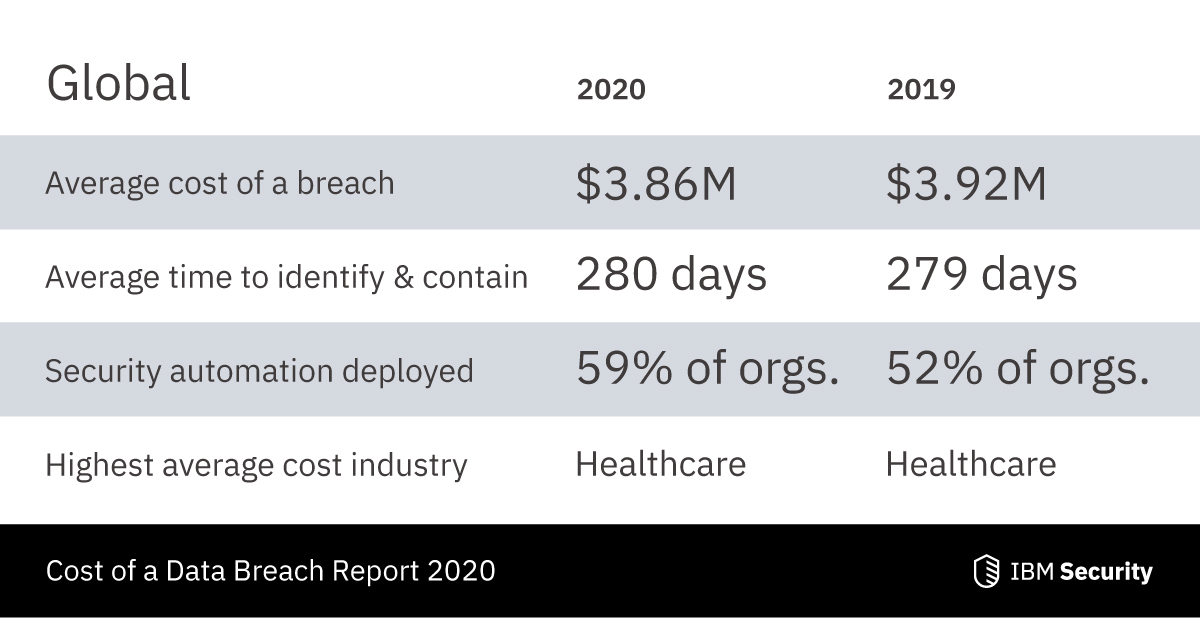

今回の調査では、2019年8月から2020年4月までの間に、17の地域と17の業界にまたがるあらゆる規模の組織で発生した524件のデータ侵害事案を分析しました。2020年版の調査レポートでは、情報漏えいの世界的な総コストが平均386万ドルとなり、2019年の調査からは約1.5%減少したものの、過去の調査とほぼ一致していることなど、過去の調査との整合性もある程度見られます。データ侵害を特定して封じ込めるまでの平均時間は、2020年調査では280日で、2019年調査の平均279日とほぼ一致しています。

とはいえ、2020年は例外的な年になりました。多くの企業、経済、生活を混乱させた世界的な新型コロナウイルスの大流行に対応して、多くの組織がリモートワークに移行しています。「情報漏えい時に発生するコストに関する調査2020」の調査結果によると、組織がリモートワークに移行した回答者の76%は、在宅勤務によってデータ漏えいの特定と封じ込めにかかる時間が増加すると予想しています。さらに、回答者の70%は、リモートワークによってデータ漏えいのコストが増加する可能性があると予想しています。

組織が従業員の健康を守り、顧客にサービスを提供し続け、ビジネスモデルの急速な変化に適応するためにCOVID-19に適応し続ける中で、サイバーセキュリティー・リスクを評価し、軽減する必要性はかつてないほど高まっています。「データ漏えい時に発生するコストに関する調査」は、その過程で役立つ洞察と推奨事項を提供しています。

「情報漏えい時に発生するコストに関する調査2020」を読む (7.6MB)

この調査の真の価値は、漏えいに伴うコストを単一の平均値で測るのではなく、そのコストに影響を与える数多くの要因をハイライトすることで、コストを低減するための最善の戦略を示すようにしていることです。ここでは、レポートのハイライトをいくつかご紹介します。

新たな洞察:リモートワークと脆弱性のテスト

Ponemon Institute では、毎年、調査への参加組織に対して、喪失したビジネスからインシデント検出と対応活動、通知活動など、データ漏えいに関するコストに影響を与える数百の要因について、コストの見積もり※を依頼しています。2020年の調査レポートでは、変化するビジネス・ニーズ、新しいテクノロジー、新しい脅威に対応するために、さまざまなタイプの脅威、組織的要因、セキュリティー対策など、これまで調査されていなかった要因を探っています。

今回の調査では、脆弱性のテストや、ペネトレーション・テストに攻撃者と同様のアプローチを用いるレッドチーム・テストのコスト・インパクトについての分析を追加しています。総コストの平均が386万ドルだったのに対し、レッドチーム・テストを実施した組織では、平均で約24万3,000ドルのコスト減となり、一方、脆弱性テストを実施した組織では、世界平均で約17万3,000ドルのコスト減となったとしています。

また、今回の調査では、リモートワークとセキュリティー・スキルの不足がコストに与える影響を初めて調査しています。リモートワークを導入している組織では、世界平均の386万ドルよりも13万7,000ドル近く高いコストが発生しており、一方で、セキュリティー・スキルの不足が世界平均と比較して平均25万7,000ドルのコスト増になっていると推定されています。

今年のレポートに付属しているインタラクティブなコスト計算ツールを使用して、これらのコスト要因の影響やその他の要因(コストを増幅させるものもあれば、コストを軽減させるものもあります)を調べることができます。登録すると、17の地域と14の業界におけるデータ漏えいの平均コストに対する25のコスト要因の推定影響を見ることができます。

驚きを与える可能性のあるいくつかの重要な発見

ここでは、データ漏えい時に発生するコスト調査2020から、いくつかの新しい調査分野を含む5つの重要な調査結果を紹介します。

1. セキュリティーの自動化とインシデント対応の準備はコストの軽減に効果的

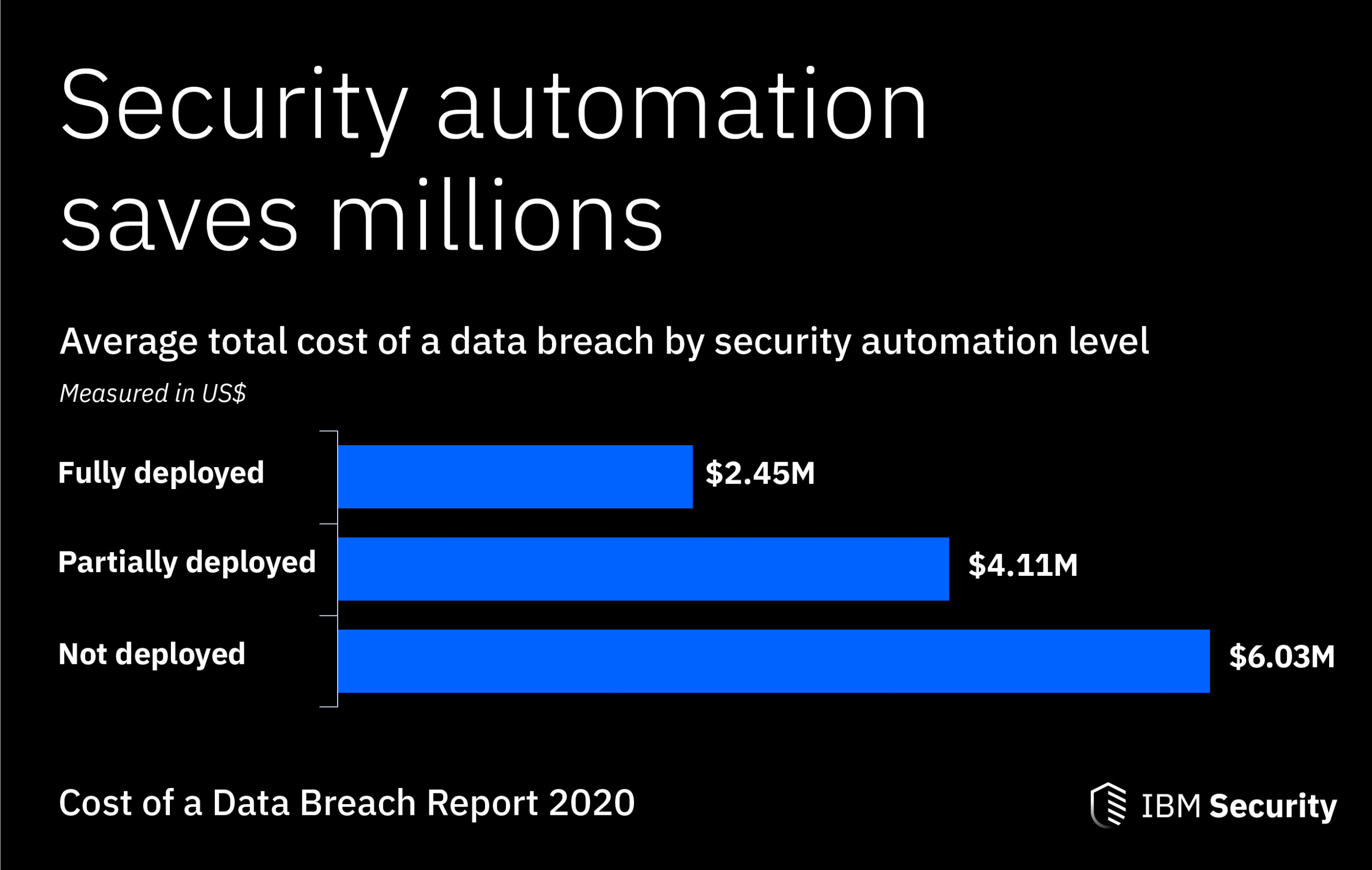

自動化を利用して可能な限り迅速に侵害を検知し、訓練を受けて準備されたインシデント・レスポンス(IR)チームによってより迅速にデータ漏えいを封じ込めて対応することで、データ漏えいによる金銭的な損害を大幅に軽減できることがわかりました。

2020年の調査では、人工知能、機械学習、アナリティクス、自動化されたオーケストレーションなどのセキュリティー自動化技術を導入している組織におけるデータ漏えいに伴う平均コストは、これらの技術をまだ導入していない組織に比べてはるかに低くなっています。実際、セキュリティー自動化技術が完全に導入されている組織におけるデータ漏えいの平均コストは245万ドルであったのに対し、セキュリティ自動化技術が導入されていない組織では603万ドル、つまり358万ドルの差がありました。

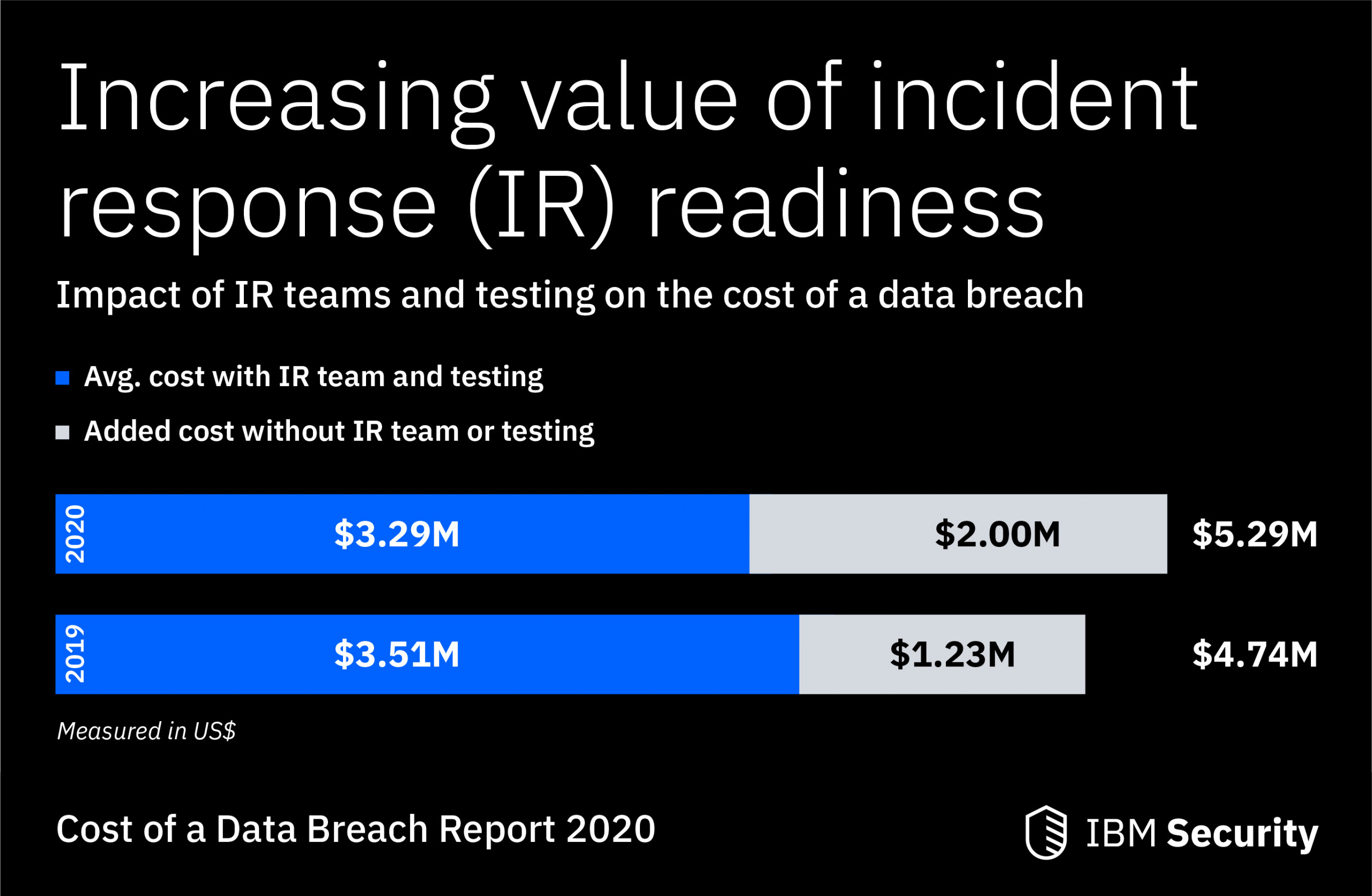

一方、侵害が発生した際の模擬演習を通じてIR計画を定期的にテストしているIRチームを持つ組織では、平均329万ドルのデータ侵害コストが発生したのに対し、IRチームやIRテストを行わない組織では平均529万ドルのデータ侵害コストが発生しており、平均で200万ドルの差が生じています。

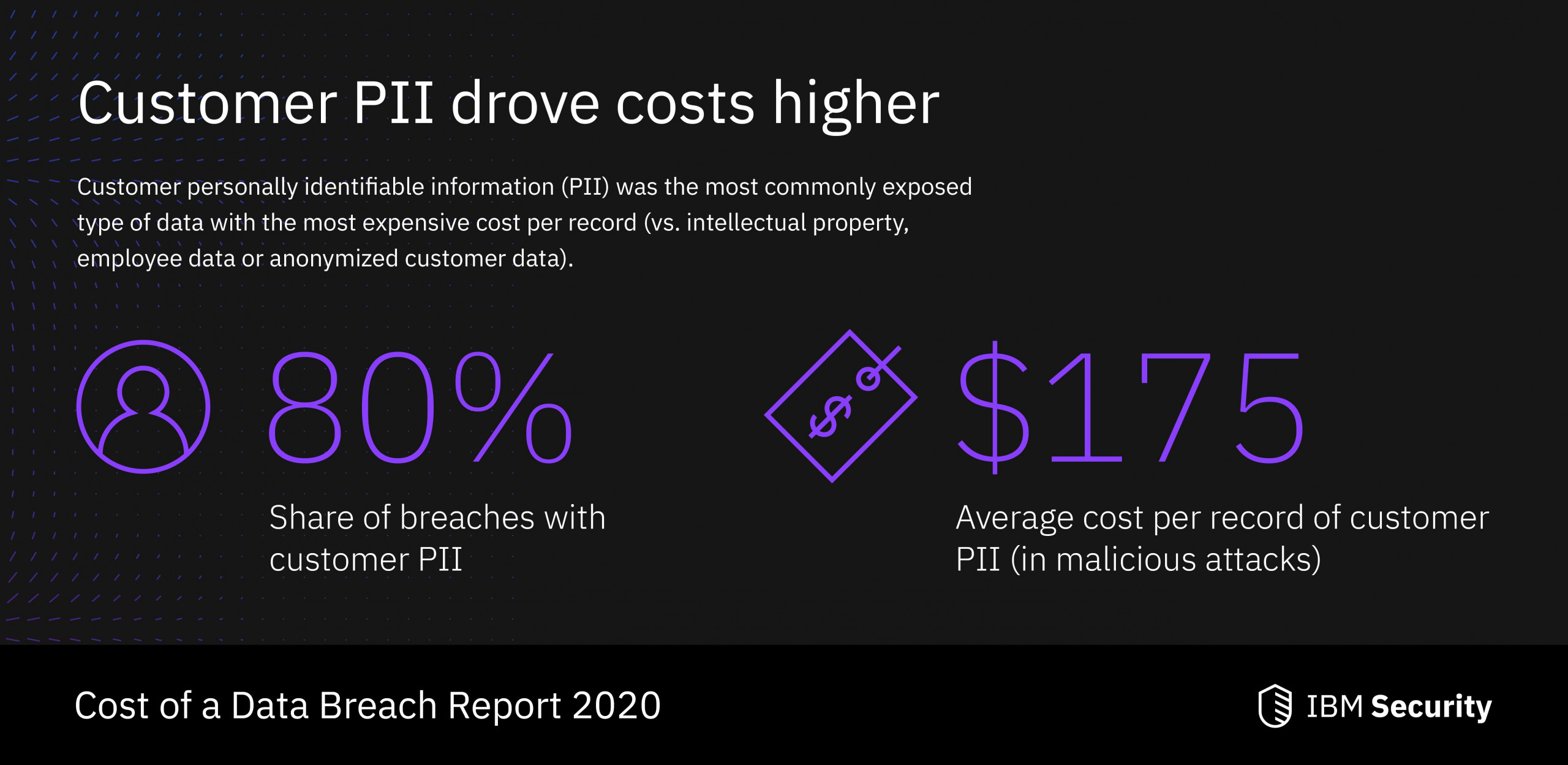

2. 顧客のPIIは他の種類のレコードよりもコストがかかる

このレポートでは初めて、データ漏えいの記録1件あたりのコスト**を、関係するレコードのタイプに基づいて詳細に分析しています。顧客の個人情報(PII)は最も高価な記録のタイプで、紛失または盗難されたレコード1件あたりのコストは平均150ドルで、知的財産(147ドル)、匿名化された顧客の記録(143ドル)、従業員のPII(141ドル)のレコードあたりのコストと比較しています。顧客の個人情報は、最も頻繁に漏えいしたデータのタイプであり、分析されたデータ漏えい事案の80%に含まれていました。

3. 流出した資格情報とクラウドの構成ミスが最大の攻撃媒介

2020年の調査では、悪意のある攻撃が侵害の52%を占めており、2019年の51%からわずかに増加しています。2020年のレポートでは初めて悪質な攻撃の種類を深く掘り下げ、9つの初期攻撃ベクターのコストと頻度を分析しました。最も頻度が高かった初期攻撃のベクトルは、資格情報(クレデンシャル)の流出(悪質な侵害の19%)、クラウドの構成ミス(19%)、サードパーティー製ソフトウェアの脆弱性(16%)でした。また、これら3つの攻撃ベクトルは最もコストが高く、資格情報の流出によるデータ漏えいは平均477万ドル、サードパーティー製ソフトウェアの脆弱性は平均453万ドル、クラウドの構成ミスによる漏えいは平均441万ドルとなっています。

4. ランサムウェアや破壊的攻撃は、平均的な漏えいよりもコストがかかる

データ漏えいのすべてがデータの窃盗や流出につながるわけではなく、記録が破壊されたり、身代金を要求されて人質に取られたりすることもあります。このレポートでは初めて、破壊的なマルウェアとランサムウェアを含むデータ漏えいのコストを分析しました。破壊的マルウェアによる侵害の平均コストは452万ドル、ランサムウェアによる侵害の平均コストは444万ドルでした。悪意のあるデータ漏えいの全体的な平均コストは427万ドルだった。

5. 国家的な攻撃は珍しいが、最もコストのかかる悪意のあるデータ漏えい

2020年レポートでは初めて、悪意のある漏えいを、その原因と考えられる脅威アクターのタイプに基づいて分析しました。悪質な侵害の最も一般的なタイプは、金銭的な動機を持った攻撃者によるもの(悪質な漏えいの53%)で、国家的な脅威アクター(13%)やハクティビストの脅威アクター(13%)と比較しています。データ漏えいの平均コストは、頻度は低いものの、財政的動機のある違反(423万ドル)よりも、国家が主導する漏えい(443万ドル)とハクティビストの漏えい(428万ドル)の方が高くなっていました。

2020年版の情報漏えい発生時のコストに関する調査レポートの詳細について

「データ漏えい発生時のコストに関する調査レポート2020」には、これまで以上に多くの情報と洞察が含まれています。IBM Security では、レポートをよりわかりやすくインタラクティブにするために、インタラクティブな計算ツール、グローバル・マップ、その他のツールを提供しており、データを探索して洞察や推奨事項を確認することができます。ibm.com/databreach のウェブサイトにアクセスすると、主要なハイライトを含むインフォグラフィックを表示し、登録後には計算ツール、業界別の推奨事項の確認などが可能になります。

* 秘密保持のため、Ponemon Institute では、実際の財務記録は使用せず、データ漏えいについて知っている人に直接および間接的なコストの範囲でコストを見積もるように依頼しています。方法論のより詳細な説明については、調査レポートの「調査方法」のセクションを参照してください。

** Cost of a Data Breach Report で調査されたデータ漏えいは、約 3,000~100,000 レコードの範囲でした。この規模のデータ侵害のレコードあたりのコストは、レコードあたりのコストが低い大規模なデータ漏えいのコストを含むすべきではありません。最大規模のデータ侵害は、別の分析で調査されています。詳細については、調査レポートの「大規模な情報漏えいのコスト」セクションをご覧ください。

【関連情報】

クラウドの脅威レポート公開:脅威アクターはどのようにクラウドに適応しているか?

IBM X-Force Incident Response and Intelligence Servicesの概要はこちらから

X-Force 脅威インテリジェンス・インデックス 2020 公開

【お問い合わせ】

メールでのお問い合わせ

https://www.ibm.com/account/reg/jp-ja/signup?formid=MAIL-security

【著者情報】

John Zorabedian

John Zorabedian

John Zorabedian は、IBM Security のコンテンツ・マーケティング・マネージャーで、サイバーセキュリティー業界のマーケティングに10年近くの経験を持っています。IBMでは、「Cost of a Data Breach Report」や「X-Force Threat Intelligence Index」などの主要なソート・リーダーシップ・プロジェクトのコンテンツを指揮しており、オンラインで楽しむゲーム「Terminal」などのプロジェクトでは、ライターやコンテンツ・ストラテジストとして貢献しています。

この記事は次の記事の抄訳です。

What’s New in the 2020 Cost of a Data Breach Report (英語)

大規模言語モデル(LLM)の隠れたリスク:催眠術をかけられたAIの実状

この記事は英語版 Security Intelligenceブログ「Unmasking hypnotized AI: The hidden risks of large language models」(2023年8月8 […]

IBM Security Trusteer Rapport (ラポート)のダウンロードおよび購入を騙る不審サイトにご注意ください

架空の団体から贈与金を受け取れる等のフィッシング・メールが届き、メール本文に記載されたリンクをクリックすると不正サイトへ誘導され、金銭を安全に受け取るためと称して IBM Security Trusteer Rappor […]

ゼロトラスト・セキュリティーの実現に向けたSASE導入ポイント

1. はじめに Tokyo2020に向けて一部の企業がリモートワークを推進してきましたが、2020年初頭からCOVID-19の流行によりテレワークのニーズが急速に高まったのは記憶に新しいと思います。 またそ […]