IBM Security® Trusteer® Pinpoint Detect est le SaaS pour l'évaluation des risques et la détection des fraudes en temps réel. Il fait partie de la famille de produits Trusteer du portefeuille IBM Security®.

IBM Security Trusteer Pinpoint Detect aide les organisations à établir rapidement et de manière transparente la confiance dans les identités numériques tout au long d'une expérience utilisateur transparente sans compromettre la sécurité. Il s'agit d'un logiciel d'évaluation des risques en temps réel basé sur le cloud, qui analyse les identités en ligne afin de différencier les utilisateurs malveillants des vrais clients. Trusteer Pinpoint Detect utilise l'intelligence artificielle et le machine learning pour protéger les voies numériques contre la prise de contrôle de compte et les transactions frauduleuses, et pour détecter les terminaux des utilisateurs infectés par des logiciels malveillants à haut risque.

En 2023, les entreprises ont constaté un pic de 71 % des cyberattaques causées par l’exploitation des identités. Consultez le nouveau rapport pour savoir comment protéger au mieux les identités.

KuppingerCole Leadership Compass – Découvrez pourquoi Trusteer a été nommé leader global dans le dernier Leadership Compass: Fraud Reduction Intelligence Platforms (FRIP).

Trusteer évalue les risques de session pour authentifier les utilisateurs tout au long du cycle de vie omnicanal.

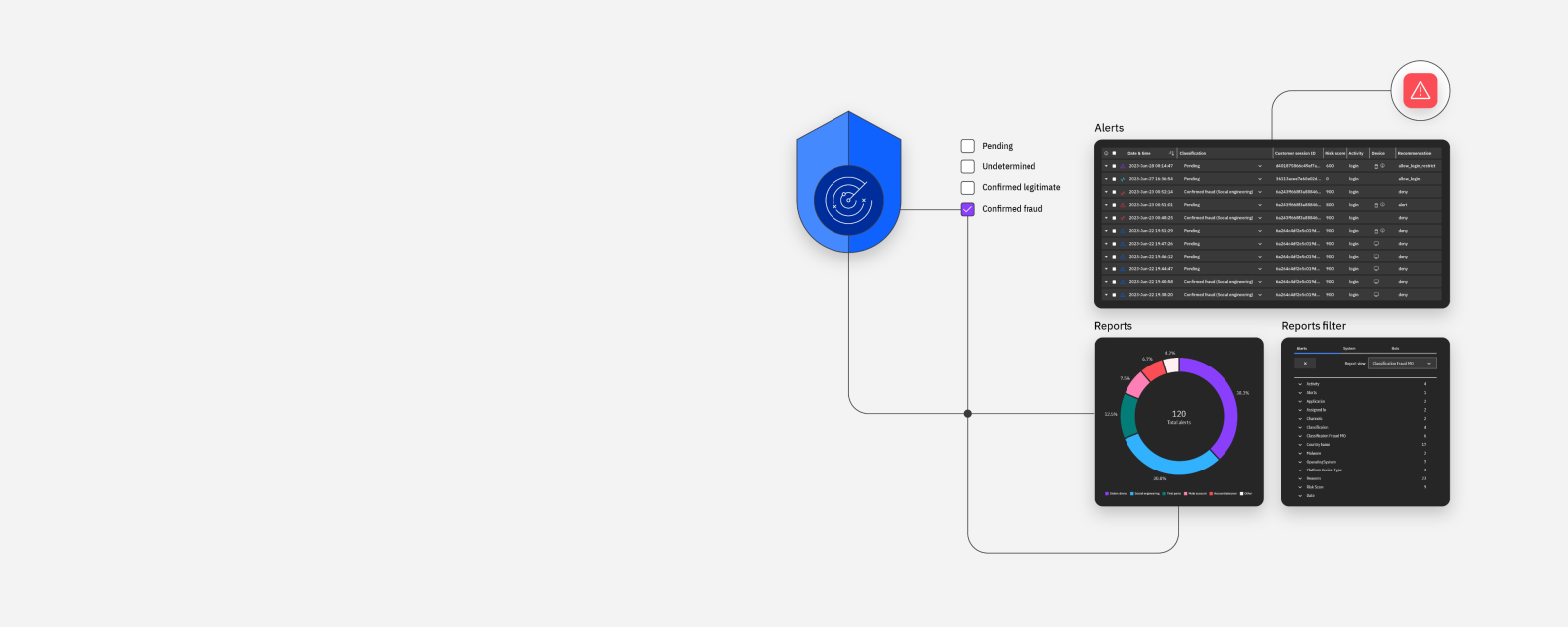

Les experts en fraude et en sécurité maintiennent des stratégies adaptables.

Trusteer utilise des modèles de détection avancés et des données de consortium globales pour atteindre un taux de détection élevé et réduire les faux positifs.

Détectez les utilisateurs légitimes et malveillants de manière transparente.

Évaluez les risques lors de chaque session et activité en tirant parti de notre consortium mondial de renseignements sur les unités.

Identifiez et évitez les transactions frauduleuses.

Bénéficiez d'une protection immédiate grâce à une analyse continue des données.

Utilisez une approche cognitive pour le profilage comportemental de la biométrie des utilisateurs sur mobile et sur ordinateur.

Détectez un large éventail de logiciels malveillants sur mobile et ordinateur de bureau ciblant le vol d'informations d'identification et la prise de contrôle de compte.

Détectez les outils d'accès distant légitimes et malveillants lors d'une cyberattaque.

Accédez à des modèles avancés pour détecter les comptes écran utilisés lors des transactions frauduleuses.

Protégez-vous contre les attaques frauduleuses sur unité utilisées dans l'ingénierie sociale et les escroqueries.

Cas d’utilisation

Découvrez le ROI potentiel que les entreprises peuvent espérer en déployant IBM Security Trusteer.

Découvrez comment le scoring permet une authentification fluide des expériences utilisateur.

Découvrez une nouvelle tendance en matière de logiciels malveillants financiers visant Android et qui remplace l'approche de superposition classique.

Avec les solutions IBM Cloud, votre entreprise est en mesure d’évoluer et de s’adapter rapidement à des besoins changeants, sans compromettre pour autant les niveaux de sécurité, de confidentialité et de risque. En savoir plus sur la sécurité IBM Cloud.

Ce produit respecte les normes de conformité sectorielles et mondiales suivantes, selon l’édition que vous choisissez.

- Privacy Shield entre l’Union européenne et les États-Unis, Privacy Shield entre la Suisse et les États-Unis

- FFIEC pour les Etats-Unis

- ISO 27001

- SOC2 Type 2 (SSAE 16)

Pour en savoir plus sur la conformité et les certifications pour une édition particulière, consultez les fiches techniques sur la confidentialité et la sécurité des données des services cloud.

Évaluez en toute transparence le risque lié aux identités numériques nouvelles et invitées.

Accédez à une bibliothèque de sécurité intégrée pour les applications Web mobiles natives.

Détectez les logiciels malveillants et remédiez-y, et identifiez les attaques par hameçonnage en quelques minutes.

Foire aux questions

Obtenez les réponses aux questions les plus fréquemment posées sur ce produit.

Avec Pinpoint Detect, Trusteer fournit des informations complètes sur l'identité numérique pour déterminer de manière transparente si l'utilisateur accédant au service est le véritable utilisateur possédant cette identité.

Les entreprises doivent souvent faire des compromis entre la sécurité et l'expérience utilisateur dans le contexte actuel des menaces. La technologie de confiance dans les identités numériques permet aux entreprises de mesurer à la fois le risque et la confiance afin de sécuriser le parcours numérique du client tout en offrant une meilleure expérience numérique.

IBM Security Trusteer Pinpoint Detect permet la collecte de renseignements provenant de terminaux numériques (l'application mobile, le navigateur mobile ou le navigateur de bureau de l'entreprise) et combine les informations avec les sources de renseignement mondiales IBM et les sources de renseignement tierces complémentaires.

IBM Security Trusteer Pinpoint Detect prend en compte 5 domaines contextuels lors de l'évaluation des risques : identité et attributs des utilisateurs, informations et hygiène des unités, activité en cours ou ressource utilisée, facteurs environnementaux tels que l'emplacement et les réseaux IP, et les informations comportementales.

Pinpoint Detect fonctionne de manière transparente, sans avoir besoin de télécharger des fichiers exécutables ou de modules d'extension sur l'ordinateur de l'utilisateur. Pour les applications Web, Pinpoint utilise du code intégré à la page Web. Pour les applications mobiles, l'application de l'organisation utilise l'IBM Security Trusteer Mobile SDK.

En tant que solution SaaS (Software as a service), Pinpoint Detect peut se déployer rapidement et facilement. La valeur recommandée consiste à suivre un processus de déploiement en quatre étapes, qui comprend la configuration, l'implémentation, le lancement et la validation avec formation.

Lancez la démo interactive pour une présentation étape par étape, ou obtenez des techniques d'implémentation plus détaillées à la Security Learning Academy.

IBM Security Trusteer Pinpoint Assure évalue le risque d'utilisateurs nouveaux ou anonymes. IBM Security Trusteer Pinpoint Detect évalue en permanence les identités numériques des utilisateurs connus ou inscrits. Enfin, IBM Security Trusteer Pinpoint Verify permet aux organisations de confirmer la confiance des utilisateurs à haut risque avec une authentification forte.

Lancez la démo interactive pour une présentation étape par étape, ou obtenez des techniques d'implémentation plus détaillées à la Security Learning Academy.

Les produits IBM Trusteer sont principalement utilisés par les banques, les institutions financières, les assureurs, les enseignes de vente au détail, et les secteurs des télécommunications, du tourisme et du transport.

En général, les solutions SaaS (Software as a service) offrent la possibilité de déployer rapidement et facilement. Le déploiement SaaS permet également à Trusteer d'utiliser une protection agile et continue contre les menaces qui utilise l'IA et l'analytique pour identifier les nouvelles menaces et les nouveaux modèles.