クラウド・セキュリティー

DX時代のクラウド・セキュリティー:クラウド第2章をセキュアにせよ 〜Secure the Chapter 2〜 Vol. 2

2020-05-14

カテゴリー クラウド・セキュリティー

記事をシェアする:

ハイブリッド・マルチクラウド環境のセキュリティー

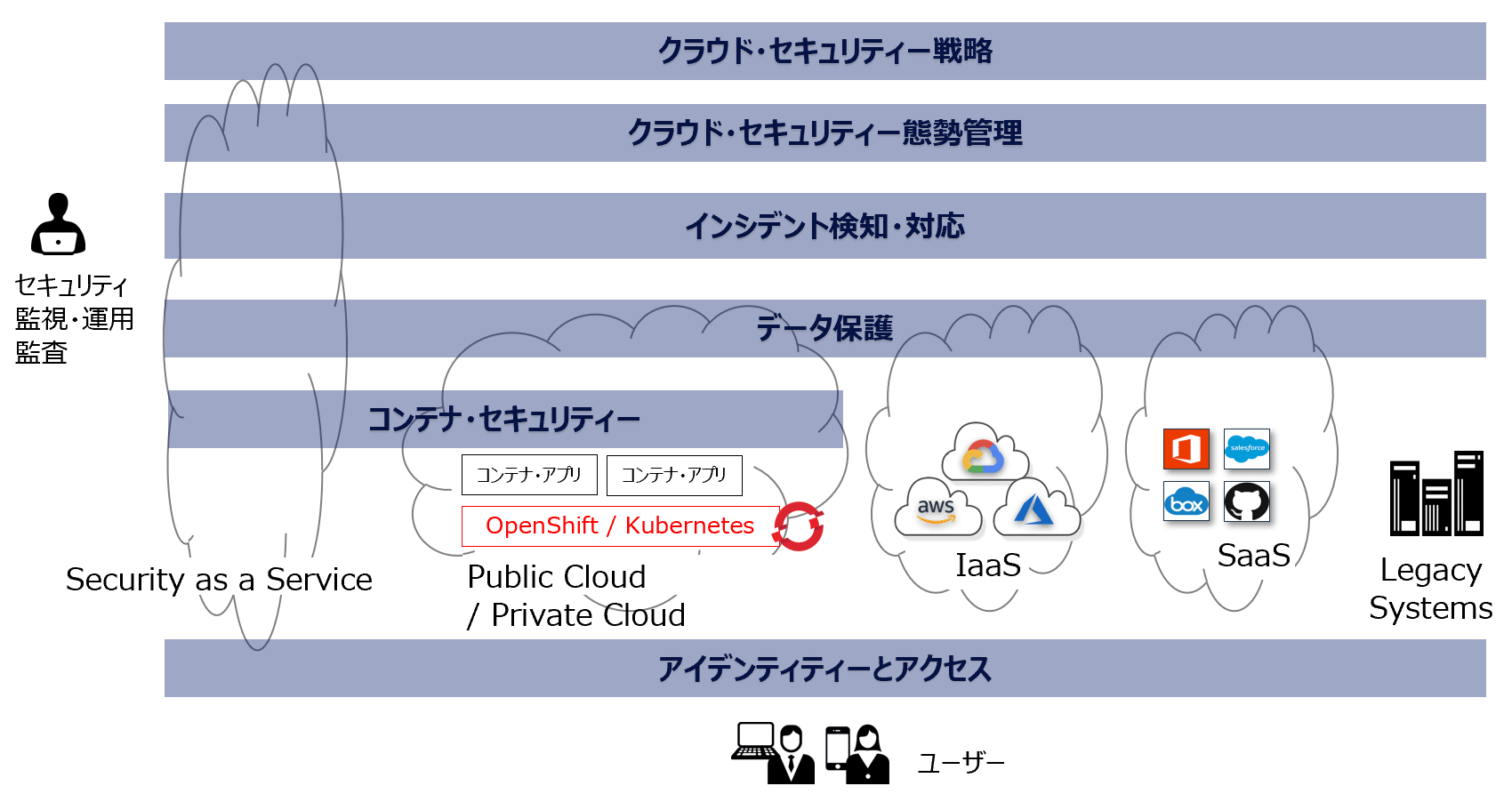

システムがハイブリッド・マルチクラウド環境になることに伴い、セキュリティー対策もそれに応じたものにする必要があります。以下の図はハイブリッド・マルチクラウド環境での考慮すべきセキュリティー事項を例示したものです。

ハイブリッド・マルチクラウド環境では、複数のクラウドおよび既存システムが統合されて企業システムを構成します。この図が暗黙的に示している通り、それぞれのクラウドやシステムに対するセキュリティー対策はそれぞれの環境で実施しなければいけない一方で、セキュリティーの統制や運用は企業全体として一貫したセキュリティーの方針に従い、実施される必要が出てきます。

クラウドの採用は事業部門(LoB)主導で進められ、システム部門が必ずしも統括しておらず、セキュリティー対策もその十分性が評価されていないことも度々見受けられます。このような場合にはクラウド適用とセキュリティー対策の現状の可視化と課題抽出をまず実施することが有効です。

また全社のハイブリッド・マルチクラウド環境に一貫したセキュリティー方針を適用するためには、既存のセキュリティー・ポリシーやセキュリティー標準を見直す必要があるかもしれません。企業内外のコンプライアンス方針を見直し、クラウドの適用方針とそれぞれの企業の組織特性を勘案した上で実行可能なセキュリティー戦略およびポリシーを整備していく必要があります。

IBM Securityではこれらの要求に応えられるように、コンサルティングサービスとして「クラウド・セキュリティー・アセスメント・サービス」および「マルチクラウド・セキュリティー戦略策定サービス」をご提供しています。

さらにクラウドによる変革のスピードに追従するためには、セキュリティーに関してもクラウドを積極活用する、Security as a Serviceのソリューションを活用していくことが考えられます。以下それぞれの観点でセキュリティー対応の考慮点とソリューションをご紹介します。

クラウド・セキュリティー態勢管理

マルチクラウド環境では複数のクラウドベンダーが提供するプラットフォームが使用され、さらにアプリケーション・サービスを提供する環境が日々追加・変更されることになります。複雑で動的な環境に対して一貫したセキュリティーを提供するためには、複数の環境を一元的に可視化し、自社の標準やCISベンチマークに代表されるベストプラクティス、あるいは公的な規制に対しての準拠性を確認し、非準拠の場合には迅速に対応することが求められます。

クラウド・セキュリティー態勢管理(Cloud Security Posture Management: CSPM)ツールは主にAPIを利用して一貫したセキュリティー設定の管理、ダッシュボードによる可視化、修復のためのインタフェースなどを提供します。

現在この機能を提供するソフトウェアは各種存在しており、現状把握や運用段階でのコンプライアンス確認で使用することが有効です。

IBM Securityでは「クラウド・セキュリティー・アーキテクチャー設計支援サービス」として態勢管理を含めたポリシーに基づくクラウド実装の設計支援サービスを提供いたします。

アイデンティティーとアクセス

企業のITインフラがクラウドを中心としたシステム形態になると、ファイアウォールで守られた企業内イントラネットであるがゆえに安全であるという考え方では対応ができなくなります。これに変わってアイデンティティーを基礎にしたアクセス制御の重要度が増していきます。

技術的には以下のような考慮点が発生します。

・認証連携 (Federation) 技術の適用

これまでのオンプレミスを中心としたシステムでは企業内でID管理を行い、企業内システム間でのシングル・サインオンを実装することでユーザーの利便性とセキュリティーの確保を両立させてきました。ハイブリッド・マルチクラウドの環境でも同様に、統一したID管理に基づくアクセス制御が必要であり、この目的で認証連携技術の適用が一般的になっています。

具体的にはユーザー認証をIDプロバイダー(IdP)と呼ばれる機能で実施し、認証された結果をOpenID ConnectやSAMLといった認証連携 (Federation) 技術によりクラウド側に提供する方式が取られます。企業システムとして企業内ユーザーやお客様のIDを管理し、認証を実施するIdPをどのように構成するかがアーキテクチャー上の選択となります。

・多要素認証および認証の高度化

ID/パスワードは常に攻撃者に狙われており、金銭を扱うシステムや個人情報を扱うシステムなどの重要なシステムではもはやパスワードだけの認証では不十分との認識が一般的になってきました。利用者の利便性を損なわずに認証強度を確保するために、リスクに応じてワンタイム・パスワードなどの多要素認証を実施するなどの考慮が必要とされます。

IBMではIDaaSを提供するクラウド・サービスとしてCloud Identity (CI) を提供しています。このサービスを活用することでIdPとの認証連携を実現し、OpenID ConnectやSAMLに適合したSaaSサービスやコンテナ・アプリケーションへのアクセス制御を実現することができます。 またCloud Identity Verify (CIV) サービスを活用することでアプリケーションに多要素認証方式を迅速に組み込むことができます。 さらなる認証の強化を求める場合にはCloud Identity Adaptive Access (CI A2) を活用することができます。CI A2は例えばユーザーの通常の振る舞いを学習し、通常と異なるアクセス環境や振る舞いがあった場合には認証を許可しないなどのAIを活用した認証強化を実現します。

このように認証という基本的なセキュリティー機能に関しても、従来のオンプレミスでの実装だけでなく、クラウド機能を活用することにより安全性・利便性・導入スピードを備えたシステム構成にすることができることを認識しておくことが有効です。お客様のビジネス要求に応えられる認証戦略立案、実装方式選択や実装のご支援もIBM SecurityのIAMサービスとして提供いたします。

引き続きVol.3ではクラウド環境におけるお客様の個人情報や企業活動における重要なデータの保護についてより具体的にご紹介いたします。

【関連情報】

DX時代のクラウド・セキュリティー: クラウド第2章をセキュアにせよ〜Secure the Chapter 2〜 Vol. 1

【お問い合わせ】

日本アイ・ビー・エム株式会社 セキュリティー事業本部 コンサルティング&システム・インテグレーション シニア・アーキテクト 吉田 浩司まで、メールにてお問い合わせください。

【著者情報】

吉田 浩司

日本アイ・ビー・エム株式会社

セキュリティー事業本部

コンサルティング&システム・インテグレーション

シニア・アーキテクト

CISSP

1985年に日本アイ・ビー・エム株式会社に入社。お客様担当システムズエンジニアとし活動後、2001年よりセキュリティー技術に関わるコンサルティング活動を実施。その後インフラ・アーキテクトおよびセキュリティー・アーキテクトとして活動し、大規模ミッションクリティカルかつ高セキュリティを求められるシステム構築プロジェクトに参画。数々の金融機関や公共機関のモダナイゼーションプロジェクトやセキュリティー構築プロジェクトにおけるアーキテクトを務める。

事業責任者

小川 真毅

日本アイ・ビー・エム株式会社

セキュリティー事業本部

コンサルティング&システム・インテグレーション

理事/パートナー

CISSP CISA CISM CBCI PMP MBA

大規模言語モデル(LLM)の隠れたリスク:催眠術をかけられたAIの実状

この記事は英語版 Security Intelligenceブログ「Unmasking hypnotized AI: The hidden risks of large language models」(2023年8月8 […]

AIと人間の不正搾取対決:新時代のフィッシングの手口を解明する

※この記事は、IBM X-Force Redに所属するエシカル・ハッカーのStephanie Carruthersにより執筆された文章を翻訳しています。 攻撃者の技術革新は、テクノロジーの発展とほぼ同じスピ […]

IBM Security Trusteer Rapport (ラポート)のダウンロードおよび購入を騙る不審サイトにご注意ください

架空の団体から贈与金を受け取れる等のフィッシング・メールが届き、メール本文に記載されたリンクをクリックすると不正サイトへ誘導され、金銭を安全に受け取るためと称して IBM Security Trusteer Rappor […]