Question & Answer

Question

ReaQta による検出および設定について、知るべき情報は何があるでしょうか?

Answer

ReaQta: アラートを分析および処理する方法

アラートが生成された場合は適切な対応を決めるために、まず優先順位を決定します。インシデントがトリガーされた際にインシデントをクリックすると、インシデントの詳細ページが表示されます。注目すべきメイン・セクションは「Behavioral Tree」で、ここでアナリストはインシデントのアクティビティーと、措置(修正)やインフラストラクチャを保護するために必要なプロセスの動きが理解できます。

インシデントの重要度の選別では、ReaQta は以下の「 3 by 4 」方法論を「ガイドライン」として推奨しています。

- サブジェクト(インシデントをトリガーとする複数のプロセス)、その親プロセス、および子プロセスを識別し、「 3 by 4 」の「 3 」とします。

- サブジェクト・プロセス、親プロセス、および子プロセスでは、4 のエリアが正当であることを確認します。

⦁ Authenticity (信頼性): 信頼できるアプリケーション(信頼できる証明書、既知のインストール済みのアプリケーションなどにより署名されたもの)

⦁ Parameters (パラメーター): アプリケーションと一緒に実行されるコマンドライン・パラメーターが、正当であり、影響を及ぼさないものであるかどうか。

⦁ Behaviors (振る舞い): 振る舞いが組織に受け入れられるものかどうか。

⦁ Connections (接続): 接続(もしあれば)が正当であることの確認。

アラートに対応する方法:

アナリストには、「 alert details 」ページのさまざまなセクションでたくさんのオプションがあり、このページには、検出された振る舞いに関する詳細情報が表示され、アナリストがインシデントを修復することができます。

Remediation Plan は、インシデント・アラートに対応するために推奨される最適な方法です。そうではない場合もあり、エージェントのライブ応答コマンドおよびポリシーを手動でセットアップするなどの方法が必要となります。

Remediation Plan は、インシデント・アラートに対応するために推奨される最適な方法です。そうではない場合もあり、エージェントのライブ応答コマンドおよびポリシーを手動でセットアップするなどの方法が必要となります。

「 Remediation Plan 」のボタンの機能:

「 Create Remediation 」ウィザードでは、アラートのアーティファクトに基づいて、ガイド付きの修復アクションを提供します。ウィザードを開始するには、該当のアラートを選択して、「 ANALYZE ALERT (アラートの分析) 」>「 Create Remediation Plan (改善計画の作成) 」の順にボタンをクリックします。「 Create Remediation 」ウィザードでは以下の修復アクションを定義できます。

「 Create Remediation 」ウィザードでは、アラートのアーティファクトに基づいて、ガイド付きの修復アクションを提供します。ウィザードを開始するには、該当のアラートを選択して、「 ANALYZE ALERT (アラートの分析) 」>「 Create Remediation Plan (改善計画の作成) 」の順にボタンをクリックします。「 Create Remediation 」ウィザードでは以下の修復アクションを定義できます。

- Terminate Process: 悪意のある振る舞いに関連したすべてのプロセスの一覧となります。

⦁ Kill - 実行中のプロセスを停止します。

⦁ Remove - プロセス・エントリに対応するファイルを削除します。

⦁ PID - 実行中のプロセスのシステム ID。

⦁ PPID - プロセスを作成する親プロセスのシステム ID。

⦁ Affected Endpoints - アラートの影響を受けたエンドポイント

⦁ Cloud Analysis - 迅速的な選別および潜在的な脅威を自動的に識別するためのメタデータ・ベースのクラウド分析。

分析結果:「 Infected (感染)」、「 Suspicious (疑わしい)」、「 Safe (安全)」

⦁ Process Information - プロセス名、パス、ユーザー、およびプロセスによって生成された関連キー・イベントを含むプロセスに関する詳細情報。 - Remove dropped executable files: 悪意のあるプロセスによって作成された選択済みの実行可能ファイルを削除します。

⦁ Remove - 削除対象のマーク。

⦁ Prevalence - アーティファクトが他のエンドポイントで検出された回数。

⦁ Cloud Analysis - 迅速的な選別および潜在的な脅威を自動的に識別するためのメタデータ・ベースのクラウド分析。

分析結果:「 Infected (感染)」、「 Suspicious (疑わしい)」、「 Safe (安全)」

⦁ Dropped files - 削除対象のドロップされたファイルのパスおよび SHA256 ハッシュ。 - Remove file system Persistence: 悪意のあるプロセスによって作成されたファイル・システムの永続性を削除します。

⦁ Remove - 削除対象のマーク。

⦁ Persistence - 削除対象の永続性の設定。 - Remove Registry Persistence: 悪意のあるプロセスによって作成されたレジストリ・エントリを削除します。

⦁ Remove - 削除対象のマーク。

⦁ Prevalence - アーティファクトが他のエンドポイントで検出された回数。

⦁ Persistence - レジストリ・エントリの詳細を含む削除対象の永続性の設定。(名前、データ、オブジェクト(レジストリ・エントリ)) - Isolate Endpoints: インフラストラクチャー内の他のエンドポイントへの被害およびデータの漏洩を防ぐため、エンドポイントを隔離します。ステータス、名前と IP アドレス、アセット・タイプ、ドメイン/グループのメンバーシップに関する情報が含まれます。

- Remediation Summary: 削除対象のプロセスおよびエントリーの数を含む選択された修復アクションのサマリー。

- Remediation History - さらに、修復が完了したら「 Create Remediation Plan 」ボタンのドロップダウン・メニューを使用して結果を確認し、「 Remediation History 」を選択することができます。このステータスには、以下に関する情報が含まれています。

⦁ Status - 失敗または成功。

⦁ 実行した日時。

⦁ 修復のタイプ。

⦁ 「 Data 」の列には、選択した修復項目(パス、SHA256 ハッシュ、ファイル名、プロセス ID など)に関する詳細が含まれています。

Threat Hunting のガイダンス

Threat Hunt (プロアクティブなハント)は、アラートに属するかそうでないか、エンドポイントによって収集されたすべてのイベントの検索を行う機能を提供します。検索は、基準に一致する 1 つ以上のイベントを返すハンティング・クエリを構成することによって、ユーザー・インターフェース( UI )を使用して実行されます。ハイレベルな機能のサマリーは次のようになります。

- 収集されたイベントのクエリ。

- Hive の相関機能を活用することでイベントをアラートへ促す。

- JSON でクエリの結果をエクスポートする。

スレットハンティングをどのように行うか?

スレットハンティングのクエリは、OR、AND、NOT で合わさった複数のクエリ・パラメーターによって構成することができます。3 つの入力ボックスを組み合わせることで複雑なクエリを作成することができます。独自に使用される場合、複数のクエリ・パラメーターを組み合わせることで、これらの入力は選択された入力ボックスの論理演算子を使用して結合されます。

パラメーターの例:

例 1: 接頭辞の検索を使用して DNS 名をハントする。

OR フィールド: eventdata.dns:"Google"

結果:「 Google 」の文字を含むすべての DNS イベント・フィールドになります。

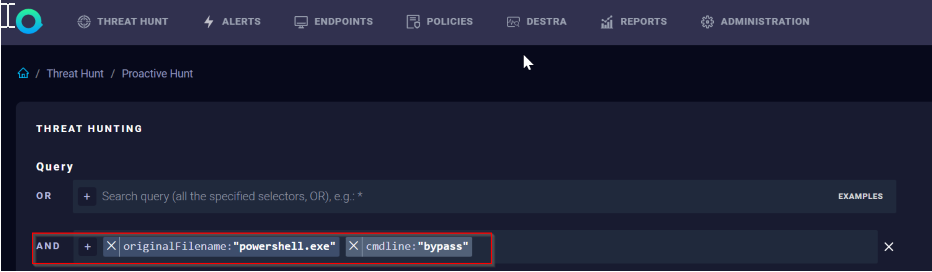

例 2: 「バイパス( Bypass )」のパラメーターを使用して実行された PowerShell をハントする。(完全一致および接頭辞の検索の混合)

AND フィールド: originalFilename:"powershell.exe"cmdline:"Bypass"

重要: ファイル操作およびレジストリー操作に属するイベントは、それらがアラートに属している場合にのみ収集されます。

Threat Hunt ページの詳細の概要:

例 1: 接頭辞の検索を使用して DNS 名をハントする。

OR フィールド: eventdata.dns:"Google"

結果:「 Google 」の文字を含むすべての DNS イベント・フィールドになります。

例 2: 「バイパス( Bypass )」のパラメーターを使用して実行された PowerShell をハントする。(完全一致および接頭辞の検索の混合)

AND フィールド: originalFilename:"powershell.exe"cmdline:"Bypass"

重要: ファイル操作およびレジストリー操作に属するイベントは、それらがアラートに属している場合にのみ収集されます。

制限事項:

- クエリ・パラメーターでワイルドカード演算子( * )を指定することはできません。ビルトインのクエリ・ヘルプで指定されている場合は、接頭辞の検索を利用できるようになります。

- ネストされたクエリを作成することはできません。

Threat Hunt ページの詳細の概要:

「 Threat Hunting 」ページは、以下のオプションで構成されます。

- Query – 適用するクエリを定義します。以下の演算子を使用できます。

OR、AND、および NOT: 3 つの別々の入力ボックスは、同じ入力ボックスで複数のクエリパラメータが指定されている場合、それぞれが特定のブール論理を適用します。各入力ボックスの「 + 」ボタンをクリックすると、クエリ・パラメーター・リストと検索ヘルパーが開きます。 - Date - 発生したイベントを検索する時間範囲の定義。

- Presets - Date の範囲が次のいづれかで自動的に反映されます: 24 時間、7 日、30 日 の範囲

- Events – ハンティングにより得られるイベント。1 つまたは複数のイベントによるフィルタリングが可能で、複数のイベントが選択された場合は AND で結合されます。

- Endpoints - クエリを適用する 1 つ以上の( AND で適用した)エンドポイントを指定します。

- Groups - クエリを適用する 1 つ以上の( AND で適用した)グループ/クライアントを指定します。

注: 青の「 + Exclude 」オプションをクリックすると、検索から特定のパラメーターを除外する NOT 演算子が開きます。

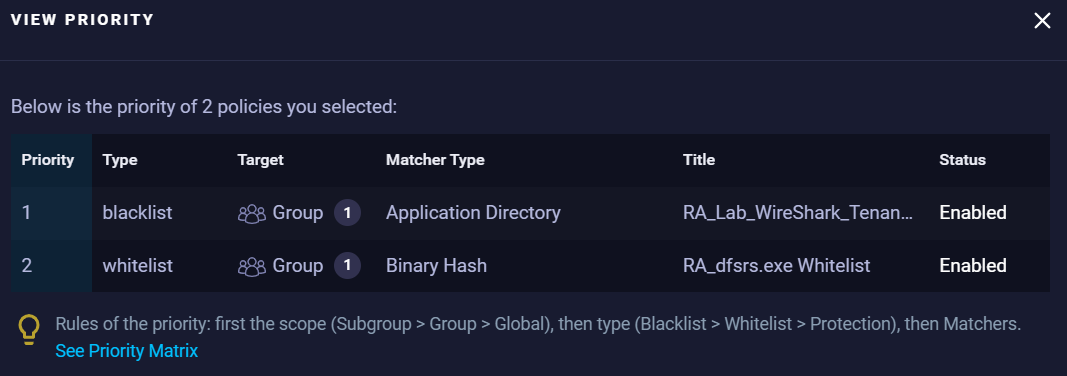

ポリシー優先度のマトリックス

ReaQta 実行時の順序と優先度に基づいて、ポリシーを適用させる方法を定義します。

スキーマは 3 つの項目に分割され、この列の優先順位は Scope > Type > Matcher の順に優先度が高くなります。

Scope、Type、Matcher 内の各カテゴリーは、次のように上位から下位までの優先順位(上から順に優先)で定義されています。

- Scope: Subgroup > Group > Global

- Type: Blocklist > Allowlist > Protection

- Matcher: Trigger Hash (上位) から Process Directory (下位)へ

VIEW PRIORITY ウィンドウ(次の「ポリシー優先度のマトリックスを表示する方法」を参照)にある「 See Priority Matrix 」をクリックすると参照可能:

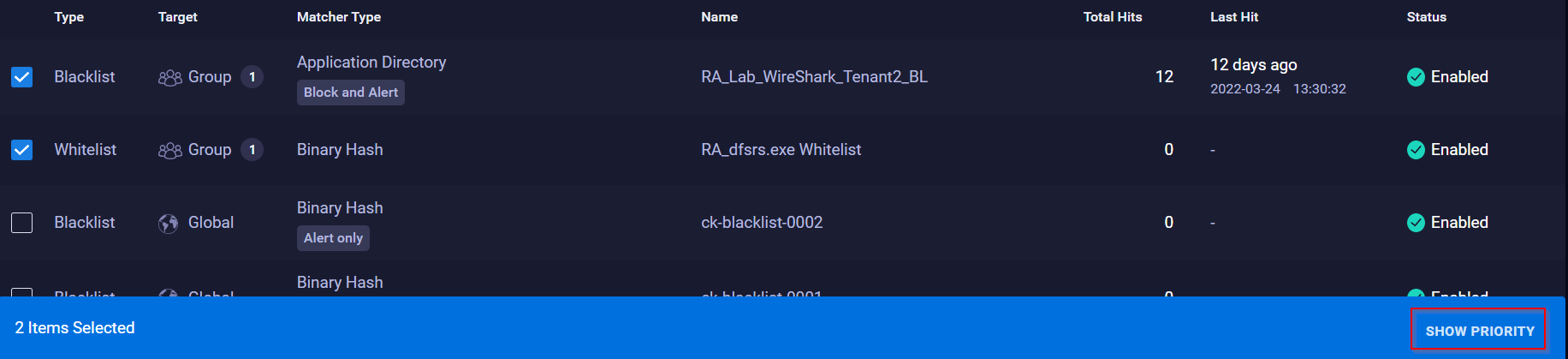

ポリシー優先度のマトリックスを表示する方法

1 つまたは複数のポリシーの優先順位を表示するには、次のようにします。

- 「 POLICIES 」ページで、対象のポリシーにカーソルを合わせます。ポリシー項目の左側にチェック・ボックスが表示されます。

- 対象のポリシーの横にあるボックスにチェック・マークを付けると、青いバーが画面の下に表示され、優先順位を表示するオプションが表示されます。

- 「 SHOW PRIORITY 」をクリックすると、「 VIEW PRIORITY 」ウィンドウが開きます。

Related Information

[{"Type":"MASTER","Line of Business":{"code":"LOB24","label":"Security Software"},"Business Unit":{"code":"BU059","label":"IBM Software w\/o TPS"},"Product":{"code":"SSVOEH","label":"IBM Security ReaQta"},"ARM Category":[{"code":"a8m3p000000hBSSAA2","label":"Configuration-\u003EDetection"}],"ARM Case Number":"","Platform":[{"code":"PF025","label":"Platform Independent"}],"Version":"All Versions"}]

Was this topic helpful?

Document Information

Modified date:

19 May 2022

UID

ibm16567141