Implementierungsoptionen

Installieren Sie IBM® Connections in einer der drei Implementierungstopologien, um optimale Werte für Skalierung, Lastausgleich und Funktionsübernahme zu erreichen.

Eine Netzimplementierung kann aus einem Einzelserver, der alle IBM Connections-Anwendungen hostet, und zwei oder mehr Sätzen von Cluster-Servern, zwischen denen die Workload verteilt wird, bestehen. Sie müssen mithilfe von WebSphere Application Server Network Deployment Manager ein zusätzliches System konfigurieren.

Bei einer Netzimplementierung verfügt der Administrator über eine Funktion zur zentralen Verwaltung und die Benutzer haben dauerhaften Zugriff auf Daten. Außerdem wird die Arbeitsbelastung zwischen den Servern verteilt, die Serverleistung dadurch verbessert und die Leistung aufrechterhalten, wenn sich die Zahl der Benutzer vergrößert. Diese größere Zuverlässigkeit erfordert auch eine größere Anzahl an Systemen und ein im Umgang mit diesen Systemen erfahrenes Verwaltungspersonal.

Diese Implementierungen können so konfiguriert werden, dass Mitarbeiter und externe Benutzer zusammenarbeiten können. Nachdem Sie IBM Connections installiert haben, müssen Sie externe Benutzer manuell registrieren und sie dann zur Profile-Datenbank hinzufügen. Weitere Informationen finden Sie im Artikel Externe Zusammenarbeit konfigurieren im IBM Connections-Wiki.

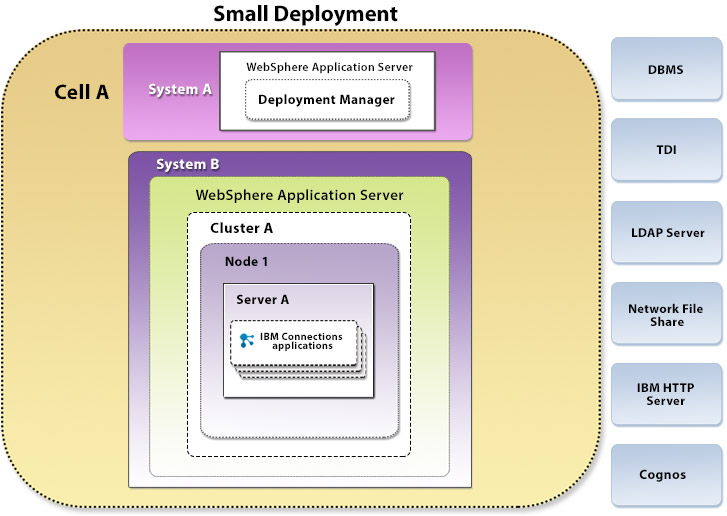

- Kompakte Implementierung

- Installation aller IBM Connections-Anwendungen auf einem Knoten in einem

Cluster. Dies ist die einfachste Implementierung, allerdings bietet sie nur eine

begrenzte Flexibilität und die vertikale Skalierung einzelner Anwendungen ist nicht

möglich. Alle Anwendungen werden innerhalb einer

Java Virtual Machine (JVM) ausgeführt. Anmerkung: Das Diagramm stellt eine Topologie mit bis zu 8 Servern dar. Wenn Sie die Server auf gemeinsam genutzten Systemen installieren, brauchen Sie keine 8 separaten Systeme zu implementieren.

Abbildung 1. Kompakte Implementierung

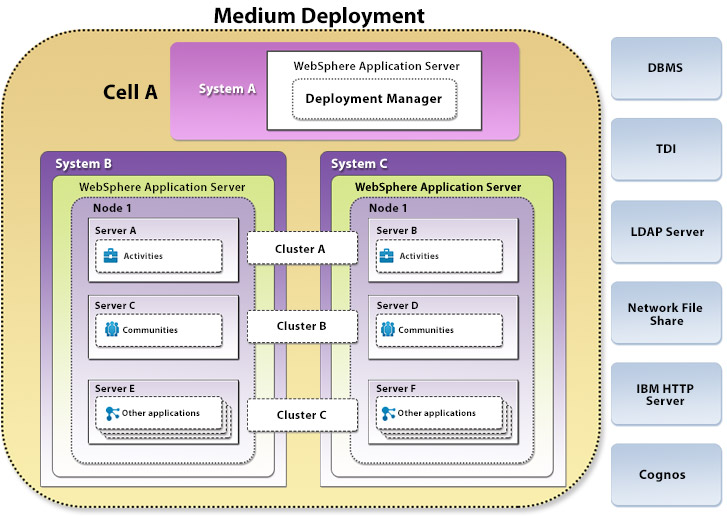

- Mittlere Implementierung

- Installation einer Untergruppe der Anwendungen in separaten Clustern. IBM

Connections stellt fünf vordefinierte Clusternamen zur Verfügung, die in allen

Anwendungen übereinstimmen. Mit

dieser Option können Sie Anwendungen entsprechend Ihren Nutzungserwartungen verteilen. Wenn Sie beispielsweise für die Anwendung "Profile" eine hohe Auslastung erwarten,

können Sie diese Anwendung in einem eigenen Cluster installieren und andere Anwendungen in einem separaten Cluster zusammenfassen. Auf diese Weise können Sie die Nutzung verfügbarer Hardware- und Systemressourcen

entsprechend Ihren Anforderungen maximieren.

Abbildung 2. Mittlere Implementierung

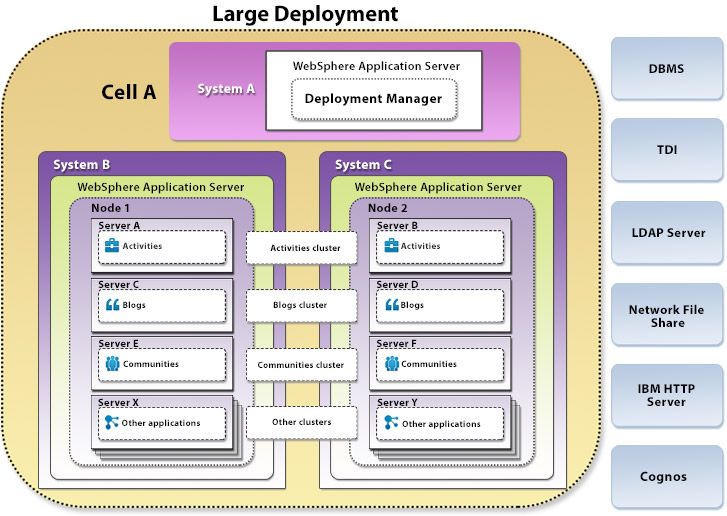

- Große Implementierung

- Installation jeder Anwendung in einem eigenen Cluster. IBM

Connections stellt

einen vordefinierten Clusternamen für jede einzelne Anwendung bereit. Diese

Installation bietet die beste Leistung, was Skalierbarkeit und

Verfügbarkeitsoptionen anbelangt, allerdings erfordert sie auch mehr

Systemressourcen. In den meisten Fällen sollten Sie die Anwendungen

"Nachrichten" und "Homepage" in ein und demselben Cluster zu installieren.

Abbildung 3. Große Implementierung

- Bei einem Cluster mit mehreren Knoten müssen Sie geteilte Netzverzeichnisse

als Content-Stores konfigurieren. Bei Verwendung von NFS sollten Sie NFS v4 verwenden, da NFS v3 nicht über eine erweiterte

Sperrfunktionalität verfügt. Bei Verwendung des

Microsoft SMB-Protokolls für das Teilen

von Dateien sollten Sie die UNC-Dateinamenskonvention verwenden, beispielsweise

\\machine-name\share-name.Tipp: Informationen zu den Anforderungen für geteilte und ferne Netzdateisysteme finden Sie in den Fußnoten zu den einzelnen unterstützten Betriebssystemen in den ausführlichen Systemanforderungen.

- Sie können je nach Nutzung und Erwartungen zahlreiche verschiedene Anwendungen-Cluster-Kombinationen zuweisen. Weitere Informationen finden Sie im IBM Connections-Wiki, das Artikel zum Thema Implementierung bereitstellt.

- Die Anzahl der für die einzelnen Cluster benötigten JVMs hängt von der Benutzeranzahl und der Auslastung ab. Für die Funktionsübernahme benötigen Sie zwei horizontal skalierte JVMs pro Anwendung oder zwei Knoten für jeden Cluster. Unter horizontaler Skalierung versteht man das Vorhandensein mehrerer JVMs pro Anwendung, wobei jede JVM auf einer Instanz von WebSphere Application Server ausgeführt wird. Unter vertikaler Skalierung versteht man das Ausführen mehrerer JVMs für ein und dieselbe Anwendung auf einer einzigen Instanz von WebSphere Application Server. Die vertikale Skalierung wird jedoch noch nicht offiziell von IBM Connections unterstützt. In der Regel wird sie jedoch nur benötigt, wenn Ihr Server über mehrere CPUs verfügt.

- Aus Leistungs- und Sicherheitsgründen sollten Sie überlegen, in Ihrer Implementierung einen Proxy-Server einzusetzen.

- IBM Cognos Business Intelligence muss vor dem Installieren der Anwendung "Kennzahlen" nicht implementiert werden. Auch wenn Sie Cognos im Moment nicht installieren möchten, sollten Sie die Anwendung "Metrics" installieren, sodass Ereignisse in der Kennzahlen-Datenbank erfasst werden. Diese stehen dann später für Cognos zur Bereitstellung von Berichten zur Verfügung.

- Wenn Sie OpenSocial-Gadgets anderer Anbieter ausführen möchten, z. B. die von

iGoogle, müssen Sie, um zusätzliche Sicherheit bereitzustellen, gesperrte Domänen

konfigurieren.

Die gesperrten Domänen sind erforderlich, um zu verhindern, dass diese

Gadgets auf Ihre Intranet- und SSO-Informationen zugreifen. Die Basiskonfiguration gesperrter Domänen besteht aus folgenden Elementen:

- Einer zweite Domäne der obersten Ebene, die sich nicht in der SSO-Domäne befindet. Wenn z. B. die SSO-Domäne Ihres Unternehmens example.com heißt, brauchen Sie eine andere Domäne der obersten Ebene, z. B. example-modules.com.

- Ein Platzhalter-SSL-Zertifikat für dieses Domänennamen.

Für die Basiskonfiguration sind keine zusätzlichen Serverinstanzen erforderlich. Weitere Informationen dazu finden Sie im Abschnitt Gesperrte Domänen aktivieren.

- Wenn Sie "Formulare", "Leser", "Abfragen" oder "Umfragen" verwenden, benötigt Ihre Implementierungstopologie zusätzliche Server.