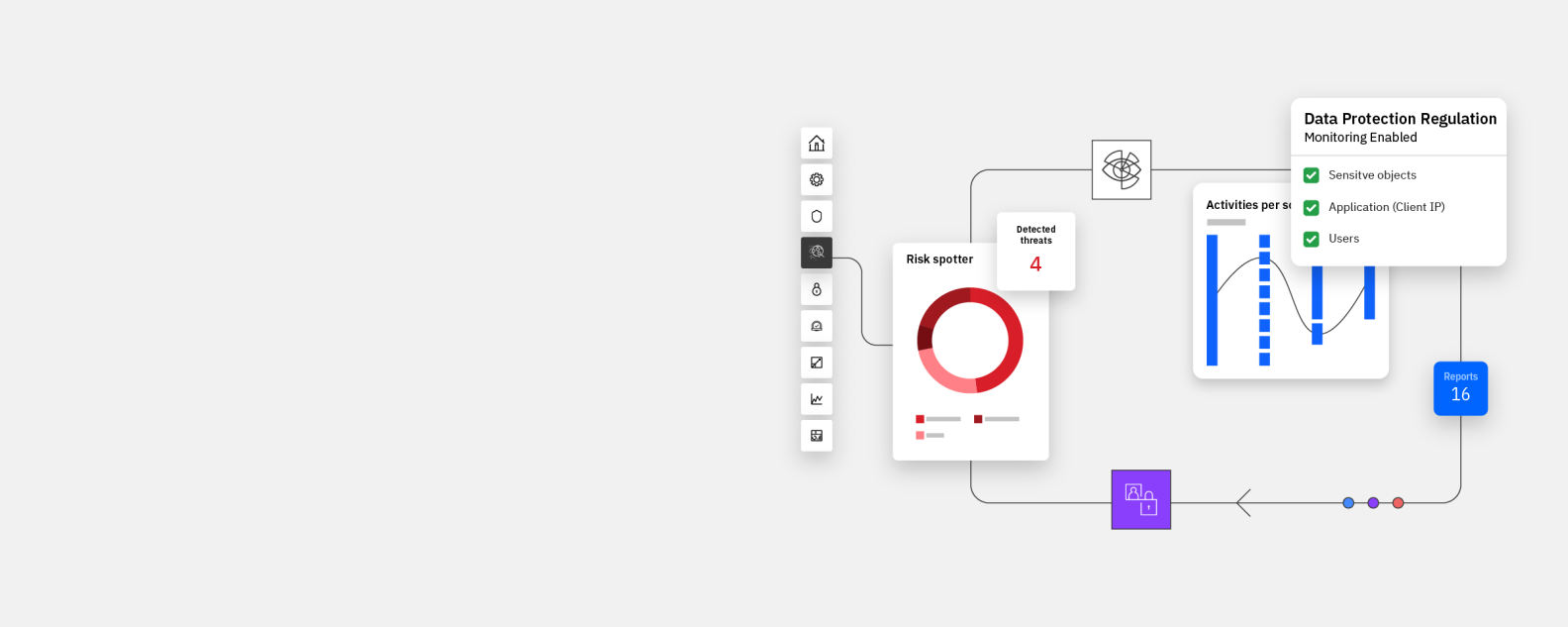

IBM Security® Guardium® Data Protection ist eine Datensicherheitssoftware aus der Guardium-Produktfamilie von IBM Security®. Es handelt sich um eine umfassende Datenschutzsoftware, die lokale und Cloud-Datenspeicher durch Funktionen wie die Überwachung und Analyse von Datenaktivitäten, Workflows zur Reaktion auf Bedrohungen nahezu in Echtzeit sowie automatisierte Compliance-Audits und -Berichte schützt.

IBM Security Guardium Data Protection unterstützt einen modernen Zero-Trust-Datensicherheitsansatz. Unabhängig davon, wo sich Ihre Daten befinden, können Sie umfassende Sicherheit genießen.

Erkennen und klassifizieren Sie sensible Daten in allen wichtigen Datenspeichern, von AWS, DBaaS und unstrukturierten Daten in Dateien bis hin zu Mainframes vor Ort und strukturierten Datenumgebungen.

Umfassende Aktivitätsüberwachung und flexible Entfaltungsmöglichkeiten für eine schnelle und intelligente Reaktion auf komplexe Bedrohungen.

Optimieren und automatisieren Sie Daten-Compliance-Workflows mit vorgefertigten Vorlagen für Vorschriften wie PCI DSS, SOX, HIPAA, DSGVO, CCPA und viele mehr.

Navigieren in der Datenresidenz: Unverzichtbare Maßnahmen zur Einhaltung unternehmensweiter Vorschriften

Lesen Sie den X-Force Threat Intelligence Index 2024 für tiefere Einblicke in die Taktiken der Angreifer und für Empfehlungen zum Schutz von Identitäten

Hören Sie sich an, wie Experten Datensicherheitsstrategien für die KI im Jahr 2024 diskutieren

Aus der Studie ging ein ROI von 406 % mit Vorteilen von 5,86 Millionen US-Dollar im Laufe von drei Jahren hervor.

Aus der Studie ging eine Verringerung des Zeitaufwands für Audits um 70 % hervor.

Die Studie ergab, dass 25 % der Zeit von Datensicherheitsanalysten eingespart wurde.

Vorinstallierte Funktionen ermöglichen eine schnellere Compliance und eine höhere Datensicherheit. Compliance-Tagging, vorgefertigte Richtlinien, benutzerfreundliche Workflows und langfristige Datenaufbewahrung tragen dazu bei, die Zeit bis zur Wertschöpfung zu verkürzen, sodass Sie verschiedene Compliance-Anforderungen wie PCI DSS, DSGVO und CCPA in kürzerer Zeit erfüllen können.

Eine Datenschutzstrategie mit zentraler Richtlinienverwaltung und -durchsetzung in hybriden Multi-Cloud-Umgebungen hilft Unternehmen, Silos aufzubrechen, die Reaktionszeit zu verkürzen und das Risiko für das Unternehmen mit verwertbaren Informationen von einer zentralen Stelle aus zu verringern.

Verwertbare Ereignisse mit hoher Priorität werden automatisch an SIEM- und SOAR-Lösungen weitergegeben, um die Reaktionszeiten zu verkürzen, manuelle Eingriffe überflüssig zu machen und die Qualität der analysierten Daten zu verbessern, sodass die Kosten für Ihr SIEM erheblich gesenkt werden.

Geben Sie Ihrem Team die Möglichkeit, die wichtigsten Bedrohungen schnell zu erkennen und sich auf diese zu konzentrieren. Überwachen Sie schnell Sicherheitsrichtlinien und die Kontrolle des Zugriffs auf sensible Daten, Aktionen privilegierter Benutzer, Änderungskontrolle, Aktivitäten von Anwendungsbenutzern und Sicherheitsausnahmen, um Abhilfemaßnahmen zu beschleunigen.

Durchsetzung von Sicherheitsrichtlinien, die Daten im gesamten Unternehmen schützen – für den gesamten Datenzugriff, das Änderungsmanagement sowie Benutzeraktivitäten. Guardium unterstützt das Deployment auf verschiedenen Cloud-Plattformen, darunter Amazon AWS, Google, IBM Cloud, Microsoft Azure und Oracle OCI.

Die containerisierte Orchestrierung unterstützt elastische Skalierbarkeit und flexible Bereitstellungsoptionen. Entwickeln Sie Ihre Datensicherheit weiter, wenn sich Ihre Daten und Ihre IT-Infrastruktur verändern und wachsen – und senken Sie gleichzeitig die Kosten.

Für die agentenbasierte Überwachung unterstützt Guardium S-TAPs (an der Datenquelle installiert) und externe S-TAPs (inline für containerisierte und Clouddatenquellen installiert). Für Optionen ohne Agent werden Universal Connector-Plug-ins und Cloud Event Streams (z. B. AWS Kinesis und Azure Event Hubs) unterstützt.

Verwenden Sie IBM Security® Guardium® Vulnerability Assessment scannt Dateninfrastrukturen wie Datenbanken, Data Warehouses und Big-Data-Umgebungen sowohl lokal als auch in der Cloud, um Sicherheitslücken zu erkennen und Abhilfemaßnahmen auf Grundlage von Benchmarks von STIG, CIS, CVE und anderen Konfigurationen vorzuschlagen.

IBM Security Guardium Data Protection ist so konzipiert, dass es nahtlos von einer auf zehntausende Datenquellen skaliert werden kann, ohne die Leistung zu beeinträchtigen. Um diese immense Skalierbarkeit zu unterstützen und eine bessere Verwaltung des Lastausgleichs zu ermöglichen, passt sich die Plattform automatisch an Änderungen im Rechenzentrum an – eine ideale Funktion, um große Bereitstellungen und häufige Änderungen zu unterstützen.

IBM Security Guardium bietet eine Lösung für Datensicherheit und -compliance, die Kunden dabei unterstützt, Risiken on-premises und in der Cloud zu lokalisieren, zu klassifizieren und Maßnahmen zum Schutz dieser sensiblen Daten zu ergreifen. Durch die Integration von Guardium Data Protection und Guardium Insights können Sie Ihre Architektur optimieren, die Agilität steigern sowie die Reaktion auf Bedrohungen und Geschäftsanforderungen verbessern – und gleichzeitig Ihre jeweiligen Geschäftsanforderungen unterstützen.

Guardium Data Protection kann mit IBM Security® Verify und anderen Identitätsmanagementlösungen (wie AWS Secrets Manager und CyberArk) integriert werden, um Anwendungsfälle für die Sicherheitsautomatisierung wie die sichere Speicherung, Bereitstellung und Prüfung Ihrer Guardium-Datenquellenzugangsdaten zu gewährleisten.

Guardium trägt dazu bei, Sicherheitsbedrohungen auf Datenebene aufzudecken, und kann durch Integrationen mit ServiceNow und SIEM-Lösungen wie Splunk und IBM Security® QRadar® SIEM Sicherheitsabläufe verbessern. Es ermöglicht zudem die Sicherheitsorchestrierung und -reaktion mit IBM Cloud Pak® for Security und IBM Security® QRadar® SOAR.

Guardium-Agenten sind auf IBM Cloud Pak® for Data für die proaktive Überwachung von gehosteten containerisierten Datenbankservices und von Datenquellen außerhalb von Cloud Pak verfügbar. Diese Agenten sorgen auch für eine Aufgabentrennung zwischen dem Datenbankzugriff und den für die Verhaltensüberwachung zuständigen Prozessen.

IBM Security Discover and Classify bietet eine automatisierte Erkennung, Netzzuordnung und Verfolgung vertraulicher Daten nahezu in Echtzeit. In Kombination mit der robusten Datenüberwachung von Guardium Data Protection kann Ihr Unternehmen damit die betriebliche Effizienz steigern, Risiken deutlich reduzieren und Kosten senken.

Guardium Data Protection for Databases bietet automatisierte Datenerkennung und -klassifizierung, Überwachung von Aktivitäten nahezu in Echtzeit und ML-Analysen zur Erkennung ungewöhnlicher Aktivitäten im Zusammenhang mit in Datenbanken, Data Warehouses und anderen strukturierten Datenumgebungen gespeicherten vertraulichen Daten. Die Lösung unterstützt Daten auf IBM Db2®, Oracle, Teradata, Sybase, Microsoft® SQL Server, Windows®, UNIX®, Linux®, AS/400 und z/OS® sowie Hadoop NoSQL. Darüber hinaus werden auch wichtige Unternehmensressourcenplanungs-, CRP- und benutzerdefinierte Anwendungen unterstützt.

Guardium Data Protection for Big Data bietet vollständige Transparenz über Datenaktivitäten und erkennt ungewöhnliche Aktivitäten im Zusammenhang mit vertraulichen Daten durch ML-Analysen und Datenüberwachung nahezu in Echtzeit. Die Lösung erlernt die Zugriffsmuster von Benutzern und kann so verdächtige Aktivitäten erkennen. Administratoren haben dann die Möglichkeit, den Zugriff zu sperren oder Benutzer zu isolieren, um sich gegen interne und externe Bedrohungen zu schützen. Sie beschleunigt Compliance-Workflows durch vorgefertigte Regulierungsvorlagen und unterstützt sowohl Hadoop- als auch NoSQL-Umgebungen.

Guardium Data Protection for Files ermöglicht die automatische Erkennung und Klassifizierung von unstrukturierten Daten in Dateien und Dateisystemen, darunter NAS, SharePoint, Windows, Unix und Linux, damit Sie die Risiken unstrukturierter Daten besser verstehen und kontrollieren können. ML-Analysen erkennen ungewöhnliche Aktivitäten im Zusammenhang mit vertraulichen Daten durch ein intelligentes Zugriffsmanagement und die Überwachung von Dateiaktivitäten in Dateien und Dateisystemen.

Mit Guardium Data Protection for z/OS können On-Premises-Mainframes bereitgestellt werden, darunter IBM z Systems® mit integrierter Datensicherung. Die Lösung schützt durch automatisierte Datenerkennung und -klassifizierung mit Überwachung von Aktivitäten nahezu in Echtzeit sowie ML-Analysen vor Bedrohungen. Es werden Alerts an SIEM-Lösungen gesendet, um Bedrohungen zu korrelieren und die Reaktion darauf zu optimieren. Sie können auch proaktiv Schwachstellen und Fehlkonfigurationen in Ihrem Db2, Ihrem Informationsmanagementsystem und Ihren Datensätzen bewerten.

Guardium Data Protection for Database Services ist optimiert für die automatisierte Erkennung und Klassifizierung von Daten, die Überwachung von Aktivitäten nahezu in Echtzeit und ML-Analysen für in Database-as-a-Service-Plattformen (DBaaS) und cloudnativen Plattformen wie IBM Cloud Pak for Data gespeicherte vertrauliche Daten. Die Lösung unterstützt Datenbanken, die als Service in der Cloud genutzt werden, darunter AWS RDS und Azure Database-Platform-as-a-Service.

Guardium Data Protection ermöglicht es Ihnen, in AWS zu skalieren sowie Innovationen zu tätigen und gleichzeitig vertrauliche Daten zu schützen. Mit einer einheitlichen Reihe leistungsstarker Sicherheitsmaßnahmen, darunter Erkennung und Klassifizierung, Anfälligkeits- und Risikobewertungen, Überwachung und Alerts nahezu in Echtzeit, Sicherheitsrichtlinienkontrollen, erweiterte Analysen und Integration über den gesamten Sicherheitsstack hinweg erzielen Sie schnell und einfach einen intelligenteren, einheitlicheren Datenschutz in Ihrer hybriden AWS-Cloud-Umgebung.

Anwendungsfälle

Mit Guardium Data Protection V12 finden Sie Bedrohungen schneller und verbessern die Datensicherheit in komplexen Umgebungen.

Verschaffen Sie sich einen Überblick über den Markt für Datensicherheitsplattformen und erhalten Sie Anleitungen und Empfehlungen dazu, wie Sie die Produkte zum Schutz und zur Verwaltung vertraulicher Daten finden, die den Anforderungen Ihrer Kunden am besten entsprechen.

Erfahren Sie mehr darüber, wie Sie Ihre Daten mit der IBM Security Guardium Plattform schützen können, egal wo sie sich befinden.

Erfahren Sie, wie Sie Datensicherheits- und Governance-Plattformen integrieren können, um Daten zu schützen, den Betrieb und den Ruf zu verbessern sowie die Produktivität zu steigern.

Lesen Sie die Meinung eines leitenden Analysten zur Bedeutung der Datencompliance.

Scannen von Daten und Erkennung von Schwachstellen, Bedrohungen und Sicherheitslücken.

Profitieren Sie von Transparenz, Überwachung, Compliance-Management, erweiterten Analysen und Flexibilität bei den Datenquellen an zentraler Stelle. Vereinfachen Sie Datensicherheit und -analysen.

Möchten Sie Schattendaten und deren Bewegung anwendungsübergreifend identifizieren? Lesen Sie mehr über die Data Security Posture Management (DSPM)-Funktionen in Guardium Insights.

Ermöglichen Sie eine zero-trust-basierte Erkennung und Klassifizierung vertraulicher und regulierter Daten – unabhängig davon, wo sie gespeichert sind, ob sie strukturiert oder unstrukturiert sind und ob sie sich im Ruhezustand oder in Bewegung befinden.

Zentrale, sichere Schlüsselverwaltung mit geringeren Kosten und höherer betrieblicher Effizienz.

Verschlüsseln Sie vertrauliche Daten in allen Zuständen und Umgebungen in Ihren Dateien, Datenbanken und Anwendungen. Erfüllen Sie die Vorschriften zu Datensicherheit und Datenschutz und kontrollieren Sie die Chiffrierschlüssel für cloudbasierte Daten.

Häufig gestellte Fragen

Datensicherheit geht alle etwas an. Am häufigsten werden Datensicherheitslösungen von Sicherheits- und Compliance-Teams genutzt. Datensicherheit ist jedoch inzwischen weit über die IT hinaus ein wichtiges Thema. Daten- und Datenschutzteams, Geschäftszweige, Risiko- und Rechtsteams haben alle gleichermaßen mit Anwendungsfällen zu tun, die von Guardium Data Protection unterstützt werden.

Guardium kann dazu beitragen, die Herausforderungen, die mit der Transparenz vertraulicher Daten verbunden sind, zu bewältigen – lokal oder in der Cloud, Es kann risikobehaftete Benutzer und verdächtige Datenzugriffe und -aktivitäten erkennen sowie die Datensicherheits- und Datenschutzcompliance vereinfachen.

Guardium Data Protection bietet Rundumsicherheit für Daten mit Kontext durch die Überwachung von Datenaktivitäten. So kann in Erfahrung gebracht werden, wer wann wo und wie auf Daten zugreift, um ungewöhnliche und nicht konforme Aktivitäten zu erkennen und Kontrollen sowie Zugriffsrechte dynamisch anzupassen.

Mit Guardium können Sie die Einhaltung von Datenschutzrichtlinien beschleunigen – mit einfach einzurichtenden Compliance-Richtlinien und Überwachung, einem Überprüfungsprotokoll für den Datenzugriff, Berechtigungsberichten und weiteren Compliance-Berichten.

Guardium unterstützt die Datenerkennung gemäß einem richtlinienbasierten Ansatz. Es können vorkonfigurierte und benutzerdefinierte Klassifizierungsrichtlinien für die Erkennung von Katalogen oder Metadaten anhand von regulären Ausdrücken (Regexes) und Mustern für vertrauliche Daten definiert werden. Zudem sind ein exakter Datenabgleich und die Erkennung unstrukturierter Daten möglich.

Ja, Guardium unterstützt das Deployment auf verschiedenen Cloud-Plattformen. Erhalten Sie weitere Informationen zur Bereitstellung von Guardium auf Amazon AWS, Google, IBM Cloud, Microsoft Azure und Oracle OCI.

Guardium Data Protection bietet sowohl agentenbasierte Methoden als auch Methoden ohne Agent zur Überwachung von Datenquellen. Es unterstützt mehrere Überwachungsmethoden in jeder dieser Kategorien, je nach Art der Datenquelle und deren Standort – in der Cloud oder im Rechenzentrum.

Für die agentenbasierte Überwachung unterstützt Guardium S-TAPs (an der Datenquelle installiert) und externe S-TAPs (inline für containerisierte und Clouddatenquellen installiert). Für Optionen ohne Agent werden Universal Connector-Plug-ins und Cloud Event Streams (z. B. AWS Kinesis und Azure Event Hubs) unterstützt.

Guardium bietet vorgefertigte Berichtsvorlagen für die Überwachung der Einhaltung verschiedener Vorschriften und Standards, darunter PCI-DSS, SOX, HIPAA, DSGVO und CCPA. Mit dem Workflow Builder lassen sich außerdem auf die Bedürfnisse verschiedener Teams zugeschnittene benutzerdefinierte Audit-Workflows und Berichte festlegen.

Guardium Data Protection verhindert nicht direkt den Verlust von Daten, aber die Sichtbarkeit sensibler Daten und das Wissen, wo sie sich befinden, ist ein wichtiger Bestandteil von DLP. Die Erkennungs- und Klassifizierungsfunktionen von Guardium helfen, diese Herausforderungen zu meistern.